Anthropic Mythos Preview를 통해 바라본 보안 산업에 대한 경고

- Anthropic Mythos Preview를 통해 준비해야하는 보안

- Anthropic Mythos Preview가 제시하는 보안 업계의 미래 준비

인공지능의 발전으로 앞으로 인공지능이 취약점을 더 빨리 찾게 될 것이라 예상은 했다. 그러나 취약점 탐지와 익스플로잇 개발 사이에는 분명한 간극이 있다고 여겨졌다. 버그를 찾는 일은 자동화될 수 있어도, 그것을 실제 공격 가능한 체인으로 바꾸는 과정은 여전히 숙련된 연구자의 직관과 시행착오, 그리고 오랜 시간이 필요한 영역처럼 보였기 때문이다. Anthropic이 공개한 ‘Assessing Claude Mythos Preview’s cybersecurity capabilities’는 바로 그 전제를 흔드는 문서다. 이 글의 핵심은 Claude Mythos Preview가 단순히 코드를 잘 읽는 모델이라기 보다는, 주요 운영체제와 브라우저에서 0-Day 취약점을 식별하고, 경우에 따라 그것을 실제 Exploit으로 연결할 수 있는 단계에 도달했다고 Anthropic이 평가했다는 것이다. Anthropic은 이를 “보안의 분수령”으로 표현하며, 지금이야말로 방어자들이 먼저 AI를 손에 쥐고 방어 구조를 재편해야 할 시점이라고 주장한다.

Anthropic이 특히 강조하는 변화는 성능의 절대치보다 방향성이다. Anthropic에 따르면 이전 세대 모델인 Opus 4.6이 취약점 식별과 수정 보조에는 강했지만 자율적인 Exploit 개발에서는 거의 성과를 내지 못했다. 그러나 Mythos Preview는 같은 종류의 평가에서 보다 뛰어난 결과를 반복적으로 만들어냈다. 내부 평가에서 약 1,000개의 오픈소스 저장소와 약 7,000개의 진입점을 대상으로 테스트가 이뤄졌으며고, 그 결과 이전 모델들이 주로 충돌이나 취약 가능성 수준에 머물렀던 반면 Mythos Preview는 더 심각한 수준의 결과와 완전한 Control Flow Hijack까지 달성했다고 한다. 이 차이는 단순한 “성능 향상”이 아니라, Exploit 자동화의 문턱이 실제로 낮아지고 있다는 신호에 가깝다.

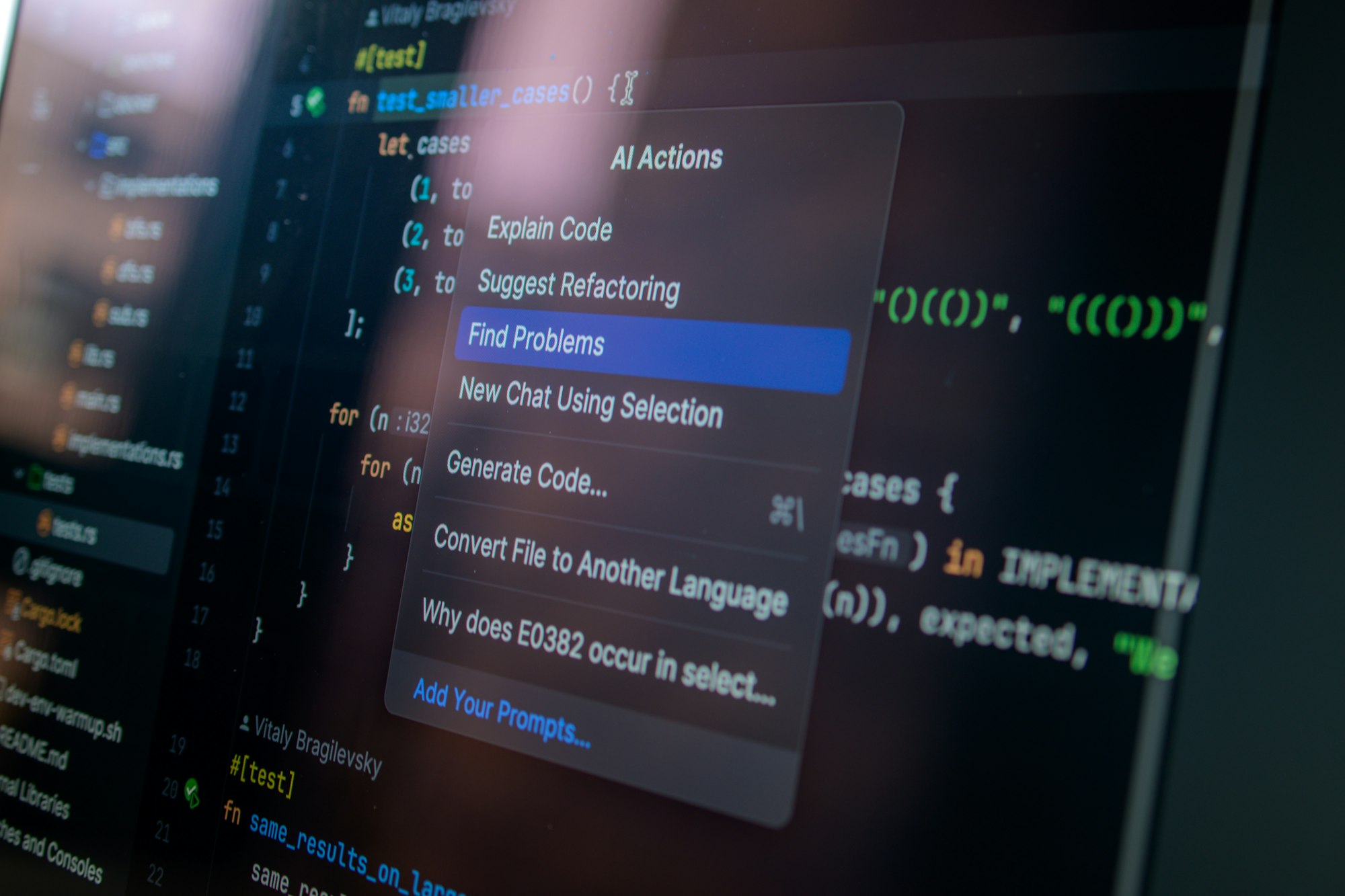

Anthropic의 발표가 더 중요한 이유는 Anthropic이 평가 기준 자체를 바꿨기 때문이다. 이미 알려진 취약점을 재현하는 벤치마크만으로는 모델이 진짜로 새로운 능력을 획득한 것인지, 아니면 학습된 데이터를 잘 재조합한 것인지를 판단하기 어렵다. 그결과 Anthropic은 평가를 현실의 코드베이스와 현실의 공격 흐름 쪽으로 변경했다. 인터넷과 분리된 컨테이너 안에 프로젝트와 소스코드를 넣고, 에이전트에게 스스로 코드를 읽고 가설을 세우고 실행과 디버깅을 반복하게 한 뒤, 마지막에는 다른 에이전트로 결과를 다시 검토하는 구조를 사용했다. 이제 AI를 바라보며 던지는 질문이 “모델이 한 문제를 맞혔는가?”가 아니라, “모델이 실제 보안 연구 프로세스를 얼마나 많이 흡수하고 수행하는가?”로 변경된 것이다.

이번 발표를 통해 눈여겨봐야 할 또 다른 대목은 취약점의 범위다. Mythos Preview는 Memory Corruption 취약점만 다룬 것이 아니다. Anthropic은 인증 우회, 로그인 우회, 서비스 삭제와 중단, 암호화 구현의 약점, 커널 수준의 논리 취약점까지 폭넓게 다룬다고 설명한다. 특히 리눅스 커널에서는 단순한 Out-of-Bounds Read 뿐만 아닌, 커널이 의도적으로 사용자 공간에 포인터를 노출하는 동작을 이용해 KASLR 우회를 식별했다고 밝힌다. 이 지점이 중요한 이유는 AI가 단지 전통적인 메모리 버그만 잘 찾는 것이 아니라, 명세와 구현 사이의 어긋남, 설계상 신뢰 경계의 균열, 운영상 “허용된 동작”이 낳는 위험까지 읽기 시작했다는 점을 보여주기 때문이다. 보안은 늘 코드 한 줄의 결함만이 아니라 구조의 균열에서 무너져 왔는데, Mythos Preview는 바로 그 구조적 약점 쪽으로 시야를 넓히고 있다. 바로 이 부분이 AI의 발전으로 인해 나타난 결과이며 Context를 잘 이해할 수 있게 되면서 나타난 결과라 할 수 있다.

Anthropic의 설명 가운데 특히 실무자들이 긴장해야 할 부분은 Web Browser와 OS Exploit이다. Anthropic은 Web Browser 취약점을 찾아 JIT Heap Spray와 Sandbox Escape를 포함한 Chain을 만들 수 있고, 일부 경우에는 커널까지 이어지는 경로를 구성했다고 설명했다. 이와 같은 발표는 새로운 공격 기법의 등장을 뜻하는 것은 아니다. 오히려 더 불편한 진실이 우리에게 다가 온 것이라 할 수 있다. JIT Spray나 ROP, Sandbox Escape 같은 개념은 이미 오래전부터 알려져 있었다. 그러나 과거에는 이런 기법들을 실제 동작하는 체인으로 엮기 위해 숙련된 연구자와 오랜 시간이 필요했다. 하지만 이번 Anthropic의 발표가 보여준 변화는 기법의 새로움이 아니라 조합의 자동화다. 다시 말해 인간 공격자의 숙련이 담당하던 영역 일부가 점점 기계적 반복 작업으로 전환되고 있는 것이다.

다음으로 Anthropic의 설명에서 0-Day 못지않게 중요하게 살펴야 할 부분은 N-day이다. Anthropic은 실제 피해의 큰 비중이 이미 공개됐지만 아직 널리 패치되지 않은 취약점, 즉 N-day에서 발생한다고 지적했다. 사실 패치가 나오면 취약점은 비밀 아니며 관련 패치와 Commit을 읽거나 Diffing을 통해 공격에 필요한 조건을 역으로 복원하는 시간이 필요할 뿐이다. Anthropic은 Mythos Preview가 CVE 식별자와 Git Commit Hash만으로 이 과정을 완전자율적으로 수행할 수 있으며, 일부 공격 체인은 하루 이내이면서 2,000달러 미만 비용으로 만들어질 수 있었다고 설명했다. 이 수치는 단순한 데모가 아니다. 방어 측이 의존해온 “패치는 나왔으니 이제 조금은 안전하다”는 시간적 완충 장치의 느낌이 현저히 약해질 수 있다는 것을 의미한다. 결국 패치 지연은 더 이상 관리상의 느슨함이 아니라, 매우 빠르게 악용 가능한 노출 시간을 공격자에게 제공하는 하는 것으로 이해해야 한다.

Anthropic은 Stripped Binary를 바탕으로 추정 소스코드를 재구성하고, 이를 원본 바이너리와 함께 다시 모델에 넣어 분석함으로써 취약점을 찾는 방식을 설명했다. 그 결과 원격 DoS, 스마트폰 루팅이 가능한 펌웨어 취약점, 데스크톱 운영체제의 권한 상승 체인 같은 사례를 언급한다. 이 대목은 “오픈소스라서 위험하다”는 단순한 서사를 무너뜨린다. AI가 바이너리 분석과 역공학을 일정 수준 이상 흡수하기 시작하면, 소스 비공개(Stripped Binary)는 더 이상 충분한 지연 장치가 아닐 수 있다. 오픈소스는 투명성 때문에 먼저 맞고, 소스 코드가 공개되지 않은 소프트웨어는 불투명성 때문에 공격에 노출되지 않을 것이다? 또는 시간을 벌어줄 것이다?라는 내용은 성립하지 않게 된다는 것이다.

결국 Anthropic이 던지는 가장 큰 메시지는 취약점 연구의 경제성이 바뀌고 있다는 것이다. 현재의 언어모델이 인간에게는 지루하고 시간이 많이 드는 단계들을 보다 빠르게 해결할 수 있는 방안을 제시하는 방향으로 활용되고 있다고 판단된다. 그 결과 공격을 불가능하게 만들지는 못해도 충분히 번거롭게 만들어 지연시키던 각종 조치들의 가치가 상대적으로 낮아질 수 있다는 것이다. 반면 KASLR, W^X처럼 실제로 공격자의 자유도를 줄이는 Hard Barrier 계속 중요하다고 평가할 수 있다. 이는 방어의 기준이 “마찰을 늘리는 것”에서 “경계를 단단하게 만드는 것”으로 이동해야 한다는 것을 의미한다. 보안 운영의 측면에서도 동일하게 적용한다면 보다 빠른 패치 주기, 보다 짧은 분류 시간, 더욱 강화된 기본 보안 설정, 자동화된 검증과 대응 체계가 앞으로는 선택이 아닌 생존 조건이라는 것이다.

위와 같은 성능과 때문인지 Anthropic은 Mythos Preview를 일반 공개하지 않았다. 다만 Project Glasswing이라는 제한된 프로그램을 통해 Apple, Google, Microsoft, AWS, Nvidia, CrowdStrike, Palo Alto Networks, Linux Foundation 등 주요 기술·보안 조직과 함께 중요한 소프트웨어를 먼저 점검하는 구조를 택했다. Reuters 보도에 따르면 Anthropic은 이 프로그램에 상당한 규모의 사용 크레딧과 오픈소스 보안 지원 자금도 배정하고 있다. 이것은 단순히 한 회사의 신중함을 보여주는 조치가 아니다. Anthropic 자신도 이 수준의 모델이 조만간 더 넓게 재현될 수 있다고 보고 있으며, 지금은 공개를 늦추는 것보다 방어자들의 적응 시간을 사는 것이 더 중요하다고 판단한 것으로 이해하는 것이 적절하리라 본다.

이 발표를 과장된 종말론으로만 읽는 것은 정확하지 않다. Anthropic이 보여준 것은 “AI가 새로운 마법의 공격을 발명했다”는 이야기가 아니다. 오히려 더욱 현실적이고 보다 불편한 변화로 받아들여야 한다. 알려진 취약점, 알려진 공격 기법, 알려진 분석 절차가 AI에 의해 훨씬 빠르게 조합되고 재현될 수 있다는 것이다. 보안 업계는 오랫동안 탐지 기술, 패치 관리, 공격 표면 축소를 말해왔다. 그러나 Mythos Preview가 보여준 것은 그 모든 조치가 여전히 필요하되, 이제는 인간 속도에 맞춘 운영 모델로는 충분하지 않을 수 있다는 사실을 보여준다. AI는 취약점을 발견하는 도구를 넘어, 공격과 방어 양쪽의 속도 기준 자체를 바꾸는 존재로 발전되고 있다. 그리고 이번 Anthropic의 발표는 그 변화가 아직 먼 미래가 아닌, 이미 현재 시제로 들어왔다는 첫 번째 본격적인 선언문에 가깝다.

Related Material

- Assessing Claude Mythos Preview’s cybersecurity capabilities - Anthropic, 2026년

- Project Glasswing: Securing critical software for the AI era - Anthropic, 2026년

- Project Glasswing - Anthropic, 2026년

- Anthropic’s Transparency Hub - Anthropic, 2026년

- Explainer: What do we know about Anthropic's Mythos amid rising concerns? - Reuters, 2026년

- Microsoft to integrate Anthropic's Mythos into its security development program - Reuters, 2026년

![[TE머묾] 봄에, 기사 쓰기 싫어 쓰는 방어벽 관련 썰](https://images.unsplash.com/photo-1556066138-cfac27159329?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDI4fHxzcHJpbmd8ZW58MHx8fHwxNzc3MDA2OTIyfDA&ixlib=rb-4.1.0&q=80&w=600)

![[TE머묾] 1주일 강제 셧다운을 지나며](https://images.unsplash.com/photo-1456406644174-8ddd4cd52a06?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDJ8fHN0cmVzc3xlbnwwfHx8fDE3NzY2NTg3NjN8MA&ixlib=rb-4.1.0&q=80&w=600)